Exploit no WPA2 significa que é a temporada aberta na sua rede Wi-Fi, independentemente do roteador que você usa.

Por anos, todos nós dependemos do protocolo WPA2 (Wi-Fi Protected Access) para proteger nossas redes Wi-Fi. Tudo isso acaba hoje.

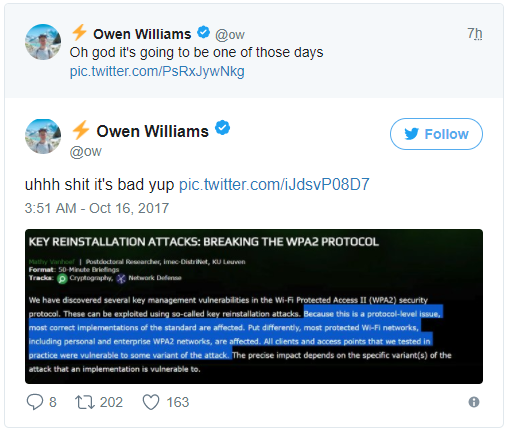

A pesquisadora de segurança, Mathy Vanhoef, revelou o que ele chamou de KRACK, uma exploit que ataca uma vulnerabilidade no aperto de mão do protocolo WPA2 que você provavelmente usará para proteger seu Wi-Fi em casa e também milhões de pequenas empresas em todo o mundo.

Falando na Conferência da ACM sobre Segurança de Computadores e Comunicações em Dallas, Vanhoef explicou que esta exploração pode permitir o farejamento de pacotes, o sequestro de conexão, a injeção de malware e até mesmo o descriptografia do próprio protocolo. A vulnerabilidade foi divulgada para as pessoas que precisam conhecer esse tipo de coisas cedo para encontrar uma correção e o US-CERT (United States Computer Emergency Readiness Team) lançou esse boletim preparado:

O US-CERT tomou conhecimento de várias vulnerabilidades de gerenciamento de chaves no handshake de quatro vias do protocolo de segurança Wi-Fi Protected Access II (WPA2). O impacto da exploração dessas vulnerabilidades inclui decodificação, repetição de pacotes, sequestro de conexão TCP, injeção de conteúdo HTTP e outros. Observe que, como problemas de nível de protocolo, a maioria, ou todas as implementações corretas do padrão serão afetadas. O CERT/CC e a pesquisadora responsável por relatórios KU Leuven divulgarão publicamente essas vulnerabilidades dia 16 de outubro de 2017.

De acordo com um pesquisador que foi informado sobre a vulnerabilidade, ele funciona explorando um handshake de quatro vias que é usado para estabelecer uma chave para criptografia de tráfego. Durante a terceira etapa, a chave pode ser reenviada várias vezes. Quando é reenviado de certas formas, um nonce criptográfico pode ser reutilizado de forma que mina completamente a criptografia.

Como eu fico seguro?

Para ser sincero, para os próximos dias, não há uma tonelada de opções públicas disponíveis para você. Nós não vamos lhe dizer como funciona ou onde encontrar mais informações sobre como exatamente o ataque funciona. Mas podemos dizer o que você pode (e deve fazer) para ficar o mais seguro possível.

- Evite conexões Wi-FI públicas a todo custo. Isso inclui hotspots Google protegidos, até que a Google diga o contrário. Se a sua companhia força seu celular a conectar no Wi-Fi quando estiver no alcance, visite o fórum do seu celular para ver se há alguma solução para evitar que isso aconteça.

- Apenas se conecte à serviços protegidos. Páginas Web que usam HTTPS ou outra conexão segura, incluirão HTTPS no URL. Você deve entrar em contato com qualquer empresa cujos serviços você usa e perguntar se a conexão é segura utilizando TLS 1.2, e se for, sua conexão com esse serviço estará segura por enquanto.

- Se você tiver um serviço VPN pago que você confia, você deve habilitar a conexão em tempo integral até novo aviso. Resista à tentação de correr e se inscrever para qualquer serviço VPN gratuito até que você possa descobrir se eles foram examinados e manterão seus dados seguros. A maioria não.

- Use uma rede cabeada se o seu roteador e o computador tiverem um ponto para conectar um cabo Ethernet. Essa exploit afeta apenas o tráfego 802.11 entre um roteador Wi-Fi e o dispositivo conectado. Cabos Ethernet são relativamente baratos e vale a pena encontrar uma escuridão amarrada no tapete. Procure um cabo de especificação Cat6 ou Cat5e e não deve haver configuração necessária uma vez que for conectado.

- Se você usar Chromebook ou Macbook, esse adaptador USB Ethernet é plu-and-play.

- Relaxe.

O que poderia acontecer se eu estiver em uma conexão atacada?

Esse hack não pode roubar suas informações bancárias ou senha do Google (ou qualquer dado em uma conexão corretamente segura que use criptografia de ponta a ponta). Enquanto um intruso pode capturar os dados que você envia e recebe, eles não podem ser usados ou mesmo lidos por ninguém. Você não pode nem o ler, a menos que você permita que seu telefone ou computador decodifique e desmarque-o primeiro.

Um invasor pode fazer coisas como redirecionar o tráfego em uma rede Wi-Fi ou mesmo enviar dados falsos no lugar do real. Isso significa algo inofensivo, como imprimir mil cópias de besteiras em uma impressora em rede ou algo perigoso como o envio de malwares como resposta a um pedido legítimo de informações ou um arquivo. A melhor maneira de se proteger é não usar Wi-Fi até que você seja dirigido de outra forma.

O Ubiquiti já disse ter um patch pronto para implantar para o seu equipamento e, se isso for verdade, devemos ver o mesmo de empresas como o Google ou a Apple em breve. Outras empresas menos conscientes de segurança podem demorar mais e muitos roteadores nunca verão um patch. Algumas empresas que criam roteadores são muito parecidas com algumas empresas que fabricam telefones Android: qualquer desejo de suportar o produto para quando seu dinheiro chegar ao seu banco.

Isso realmente importa?

Esse não é um caso em que você deve se sentir imune porque seus dados não são valiosos o suficiente. A maioria dos ataques usando essa exploit será oportunista. Crianças que vivem em seu prédio, personagens sombrios que dirigem pelo bairro à procura de APs Wi-Fi e fabricantes de maldades gerais já estão escanceando redes Wi-Fi em torno deles.

WPA2 teve uma vida longa e frutífera com uma exploração pública até hoje. Aqui está esperando que a correção, ou o que vem depois, possa desfrutar do mesmo. Fique seguro!

***

Com informações de Android Central: https://www.androidcentral.com/hide-yo-kids-hide-yo-wi-fi-cuz-they-hacking-errbody-here