A Kaspersky Lab anunciou a descoberta de sofisticado Backdoor no Mac OS X, capaz de extrair diversos tipos de informação da máquina da vítima, incluindo roubo de dados, áudio, vídeo, bem como captura de tela e registro do que foi digitado no teclado da máquina infectada. Esta descoberta é a versão para o sistema operacional Mac do Backdoor multiplataforma identificado pela empresa de segurança em janeiro deste ano, que opera em Windows, Linux e OS X.

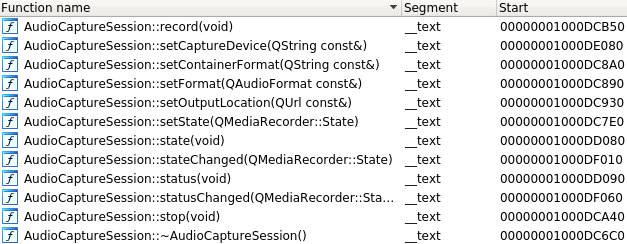

O malware é escrito em C ++, utilizando sistema multiplataforma QT e ligado ao OpenSSL. Quando executado pela primeira vez, o código malicioso produz cópias em vários locais na biblioteca do sistema, escondidos em pastas de aplicativos e serviços como Skype, Google, Firefox ou App Store da Apple.

Além de capturar a atividade na tela da vítima a cada 30 segundos e registrar a utilização do teclado, o golpe também pode detectar e monitorar dispositivos de armazenamento removíveis (USB) do usuário, vídeo ou gravações de áudio e até mesmo documentos do Office (.xls, .xlsx, .doc e .docx).

O malware também pode executar um código arbitrário nos computadores Mac, o que lhe permite manipular a máquina comprometida. E, por meio do servidor C&C o criminoso pode, ainda, definir seus próprios filtros sobre como o código malicioso deve espionar sua vítima e executar comandos adicionais.

[awprm urls=https://imasters.com.br/infra/seguranca/backdoors-enviados-atraves-de-aplicacao-web/]

“Além de ataques de malware como este, é vale lembrar que usuários do OS X também são alvo de diferentes ameaças, incluindo cibercriminosos e agências governamentais. Por isso, é importante que eles tenham solução de proteção de Anti-Malware para proteger seus dados pessoais”, alertou Dmitry Bestuzhev, Diretor da equipe de investigação e análise para América Latina da Kaspersky Lab.

A Kaspersky Lab detecta este malware como HEUR:Backdoor.OSX.Mokes.a

Veja mais informações sobre o Backdoor.OSX.Mokes.a neste link.